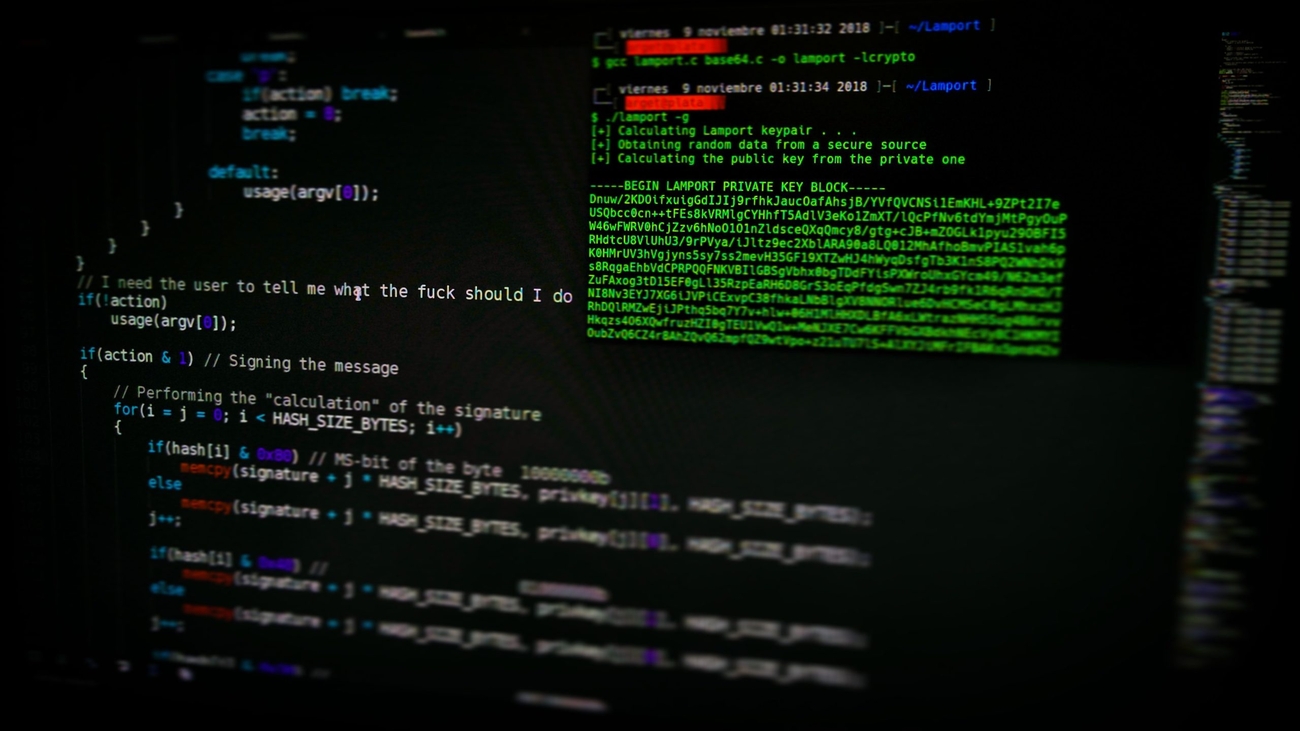

CYTRES entwickelt Security-Modul für Prothesen und weitere bionische Geräte

Die neue Version von CYTRES XDR+ verfügt über eine für Prothesen und diverse weitere bionische Geräte vollständig nutzbare API auf Basis des medizinischen Standards SNOMED CT.